Pendahuluan

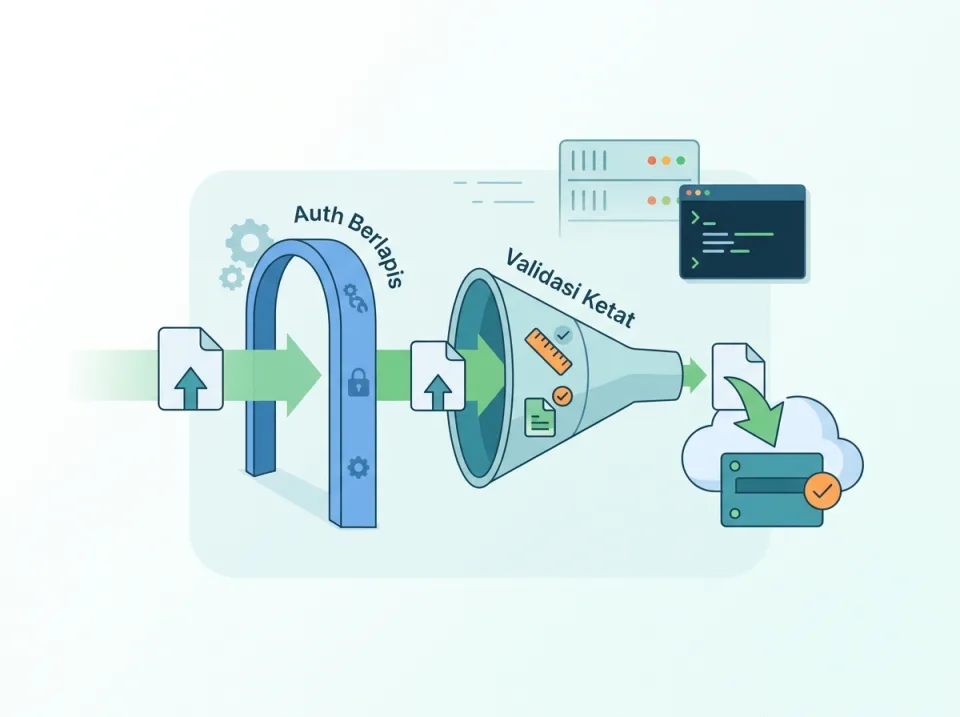

Mengamankan Upload API bukan hanya soal membatasi ukuran file, tetapi menggabungkan auth berlapis, validasi ketat, dan monitoring agar endpoint tetap dapat diandalkan. Dalam dua paragraf berikut, kita langsung menetapkan garis besar solusi: validasi awal tipe/ukuran file serta status autentikasi, lalu lapisan tambahan seperti signed token dan pengecekan replay sebelum file diterima.

Tujuan utama adalah mencegah akses tidak sah, mengurangi abuse otomatis, dan menjaga integritas data. Semua praktik yang dibahas dapat diterapkan di berbagai stack, termasuk Node.js, Go, atau framework lain, karena fokusnya pada prinsip keamanan API.

Desain Autentikasi Berlapis

Layer pertama adalah API key atau identitas aplikasi agar hanya klien terdaftar yang bisa mengakses endpoint. Layer kedua biasanya berupa token yang merepresentasikan user (misalnya JWT atau OAuth2 access token). Ketiga, gunakan signed URL atau request signature yang memiliki batas waktu (time window) untuk mencegah replay.

Contoh flow:

- Klien mengirim API key di header dan menerima challenge.

- Mereka mengirim JWT yang diverifikasi oleh middleware.

- Untuk setiap upload, server mengeluarkan signed token yang memvalidasi parameter upload (nama, ukuran, timestamp) dan hanya berlaku sekali.

Implementasi praktis bisa berupa middleware Express di Node.js:

app.use('/upload', apiKeyChecker, jwtVerifier, signedTokenValidator);Setiap middleware fokus pada satu lapisan, memudahkan debugging ketika terjadi kegagalan autentikasi.

Menjaga Kerahasiaan Kunci

Gunakan vault eksternal atau secret manager (misalnya HashiCorp Vault, AWS Secrets Manager) untuk menyimpan secret key dan private key yang digunakan untuk signing. Konfigurasi environment hanya menyimpan identifier yang kemudian memanggil secret manager saat service start. Hindari menyertakan kunci dalam repo atau konfigurasi plain text.

Validasi Tipe dan Ukuran Berlapis

Validasi harus dilakukan di dua titik: sebelum file diterima di HTTP server, dan setelah menyimpan file di storage. Di lapisan HTTP, periksa content-type dan size dengan batas maksimum yang ketat. Selain itu, jalankan pemeriksaan tambahan di background (misalnya membaca header file) agar format internal sesuai.

Pengecekan tipe bisa melibatkan magic bytes untuk mencegah file dengan ekstensi palsu. Ukuran file juga divalidasi ulang setelah penerimaan untuk menangkal chunked upload yang melewati batas.

Contoh konfigurasi middleware pada Express:

const uploadLimiter = multer({ limits: { fileSize: 10 * 1024 * 1024 } });

app.post('/upload', uploadLimiter.single('file'), async (req, res) => {

if (!isAllowedType(req.file.mimetype)) {

return res.status(415).send('Tipe file tidak didukung');

}

// proses simpan

});Ini memastikan ukuran dan header dicek sebelum file disimpan, lalu validasi lebih lanjut dilakukan sebelum memasukkan ke storage permanen.

Handling Session dan Replay Mitigation

Download/upload session harus memiliki status yang dapat diaudit. Simpan metadata upload (user id, IP, nonce, timestamp) dalam basis data atau cache. Saat menerima request baru, cocokkan nonce dengan session aktif untuk mencegah replay.

Strategi umum:

- Buat nonce unik per permintaan upload dan hanya berlaku sekali.

- Gunakan short-lived token yang memverifikasi field seperti file hash, size, dan timestamp.

- Simulasikan replay dengan mengirim request dua kali selama pengujian untuk memastikan nonce ditolak setelah digunakan.

Jika nonce tersimpan dalam Redis dengan TTL pendek (misalnya 60 detik), request kedua dengan nonce sama otomatis ditolak tanpa mengakses storage.

Rate Limit, Throttling, dan Deteksi Abuse

Rate limit membantu mencegah brute-force file upload. Terapkan limit per API key atau IP menggunakan token bucket atau leaky bucket. Gunakan mekanisme adaptive blocking: jika ada spike dalam kesalahan validasi (misalnya file type tidak didukung), tingkatkan threshold dan beri delay sebelum memproses request berikut.

Untuk menghindari false positive, kombinasi metrik seperti:

- Jumlah request per menit per user/API key.

- Rasio error response (4xx/5xx) terhadap total.

- Jumlah nonce gagal.

Gabungkan rate limit bawaan framework (seperti rate limiter di API Gateway) dengan monitoring internal agar data bisa dianalisis tim keamanan.

Logging, Audit, dan Debugging

Catat setiap tahapan upload: autentikasi berhasil/gagal, validasi tipe, signature check, hingga hasil penyimpanan. Gunakan format JSON terstruktur sehingga log bisa diproses oleh sistem observability.

Catat minimal: timestamp, user_id/API key, request_id, file_name, size, validation_errors. Jika terjadi kegagalan, log harus menunjukkan lapisan mana yang menolak request agar tim dapat menemukan akar masalah.

Debugging tips:

- Periksa header respon untuk error code spesifik (misalnya 401 untuk auth, 415 untuk tipe file).

- Gunakan request_id untuk korelasi antara log dan tracing.

- Ketika melakukan validasi magic bytes, simulasikan file dengan ekstensi berbeda dalam environment staging.

Kesimpulan

Menggabungkan auth berlapis, validasi ketat, session handling, rate limit, dan logging menciptakan Upload API yang tangguh terhadap penyalahgunaan. Pendekatan modular memudahkan pengembangan dan auditing, sementara pengujian replay, spoofing, dan overload memastikan endpoint tetap aman dalam kondisi nyata.

Komentar

0 komentar

Masuk ke akun kamu untuk ikut berkomentar.

Belum ada komentar

Jadilah yang pertama ikut berdiskusi!