Memahami kebutuhan utama session API

Session API menghadapi dua tantangan utama: memastikan setiap permintaan berasal dari sesi yang sah dan mendeteksi perilaku yang menyimpang. Di awal, Anda perlu mencatat aktivitas session serta menegakkan TTL dan mekanisme refresh agar token tetap terkontrol. Penulisan ini menjelaskan cara melacak dan mengamankan session API dengan rotasi secret otomatis yang mengurangi risiko bocor dan replay.

Solusi ini menekankan alur data yang bisa diadaptasi di stack Node, Go, atau Laravel. Fokusnya pada arsitektur yang menyatukan pencatatan, validasi, rotasi kunci, serta mitigasi replay dan abuse.

Arsitektur session API aman

Arsitektur aman memisahkan tiga domain: pencatat aktivitas, pengelola session/token, dan kebijakan verifikasi. Komponen rekomendasi:

- Session store: Redis atau database ber-ttl menyimpan metadata session (user id, issued_at, refresh_count, secret_id).

- Token service: Bertanggung jawab menyandikan payload dan signature dengan secret aktif.

- Audit/log: Sinkron ke sistem observability (Logstash, Loki, dsb.) untuk mencatat setiap creation, refresh, invalidation.

- Secret manager: Menyediakan secret ID dan value, mendistribusi rotasi secara otomatis.

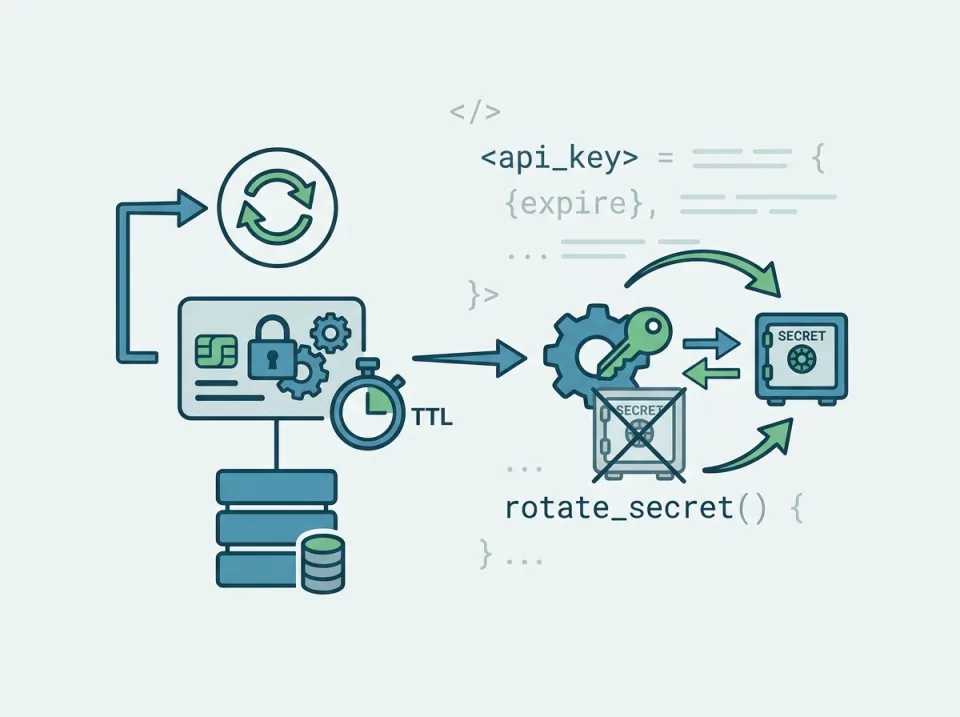

Diagram alur data

Client API Gateway Session Service Secret Store Session Store

| | | | |

|--- login ---> |--- validate -----> |-- issue token --> |-- current secret --|

| | | | |-- store metadata -->

|--- request --> |--- attach token -> |-- verify sig ----> |-- lookup secret --|

| | | | |-- check ttl -->

| | |<-- accept/reject --| |

|--- refresh --> |--- refresh token ->|-- rotate token -->|-- rotate secret ->|

Diagram sederhana di atas memperlihatkan alur verifikasi dan rotasi secret secara sinkron.

Melacak perilaku session dan menentukan TTL/refresh

Session yang aman membutuhkan informasi terperinci agar bisa merespons pola abuse. Saat token dibuat, simpan metadata berikut di session store: token ID, user ID, issued_at, expires_at, secret_id, dan last_ip.

Gunakan TTL lebih pendek (misal 15 menit) dan tambahkan refresh dengan token terpisah (refresh token) yang memiliki TTL lebih panjang. Saat client meminta refresh, perbarui metadata (issued_at, refresh_count) dan tulis log refresh_attempt. Jika refresh_count melebihi batas (misal 5 dalam 24 jam), maka batalkan refresh.

Prinsip TTL & refresh

- TTL session memastikan token pertama kadaluarsa otomatis sehingga potensi replay terbatas.

- Refresh terkontrol mencegah refresh berulang dengan mengecek metadata pada session store.

- Log kejadian seperti "issued", "refreshed", "revoked"—mengaitkan dengan trace ID—membantu debugging.

Rotasi secret otomatis untuk signing token

Rotasi secret mencegah kompromi yang lama. Strategi yang aman:

- Kelasikan secret dalam versi (secret_id) dan tetapkan secret aktif + fallback periode grace (misal 10 menit) untuk validasi.

- Secara berkala (cron atau scheduler) generate secret baru dan jadikan aktif setelah semuanya terdistribusi.

- Simpan secret di secret manager (Vault, AWS Secrets Manager) dengan metadata seperti activation_time dan expires_at.

- Token service menyertakan secret_id dalam payload sehingga validator tahu secret mana yang dipakai.

Trade-off: rotasi terlalu cepat mempersulit distribusi secret ke semua instance; terlalu lambat meningkatkan jendela serangan.

Implementasi rotasi (pseudocode)

// Scheduler (semua stack: Node/Go/Laravel)

function rotateSecret() {

const newSecret = crypto.randomBytes(32)

secretStore.save({ id: uuid(), value: newSecret, active: true, expires_at: now + 1h })

secretStore.markPreviousAsGrace(now + 10m)

}

// Token issuance

const secret = secretStore.getActive()

const token = jwt.sign(payload, secret.value)

token.payload.secret_id = secret.id

sessionStore.save({ token_id, secret_id: secret.id, issued_at: now })

Pastikan setiap instance cache secret secara lokal untuk menurunkan panggilan ke secret store. Setelah rotasi sukses, hapus secret lama yang tidak lagi digunakan.

Validasi token dan mitigasi replay/abuse

Validasi harus memeriksa signature, secret_id, TTL, dan metadata session. Langkah-langkah konkret:

- Ambil token_id dan secret_id dari payload (atau header).

- Ambil secret dari secret store atau cache berdasarkan secret_id.

- Verifikasi signature; jika gagal, log dan tolak.

- Cek metadata session: apakah token_id masih aktif, apakah expires_at belum lewat, dan apakah last_seen mismatch (misalnya IP berubah drastis).

- Simpan last_seen timestamp untuk mendeteksi token reuse.

Untuk mitigasi replay, batasi jumlah permintaan tidak sah berdasarkan fingerprint yang mudah (kombinasi user IP dan token_id). Jika entri log menunjukkan reuse, lakukan revoke.

Contoh rate limiting sederhana

// Pseudocode rate limit per session

const key = `rate:${token_id}:${windowStart()}`

const count = redis.incr(key)

if (count === 1) {

redis.expire(key, 60)

}

if (count > 10) {

log('rate_limit_exceeded', { token_id })

throw new Error('Too many requests')

}

Langkah ini membantu mendeteksi sekaligus mencegah abuse konsisten tanpa bergantung pada IP saja.

Operasional dan debugging

Untuk observabilitas, integrasikan metrik berikut:

- Session issued / refreshed / revoked per endpoint.

- Rotasi secret berhasil vs gagal.

- TTL violations—berapa sering token kadaluarsa dalam proses refresh.

Debugging tip: apabila client mengalami failure setelah rotasi secret, pastikan cache secret sudah di-refresh di semua instance, dan log "secret_not_found" menandakan rotasi belum terdistribusi.

Penanganan fallback: bila validasi gagal karena secret kadaluarsa, cek apakah secret ada di grace period; jika ya, teruskan validasi sambil mendorong rotasi ulang ke client.

Kesimpulan

Melacak dan mengamankan session API memerlukan sinergi antara pencatatan aktivitas, TTL/refresh, validasi token, rotasi secret otomatis, dan mitigasi abuse. Dengan menyusun arsitektur yang kokoh dan logika rotasi yang terpercaya, Anda mendapatkan sistem session yang dapat diandalkan tanpa mengorbankan performa.

Komentar

0 komentar

Masuk ke akun kamu untuk ikut berkomentar.

Belum ada komentar

Jadilah yang pertama ikut berdiskusi!