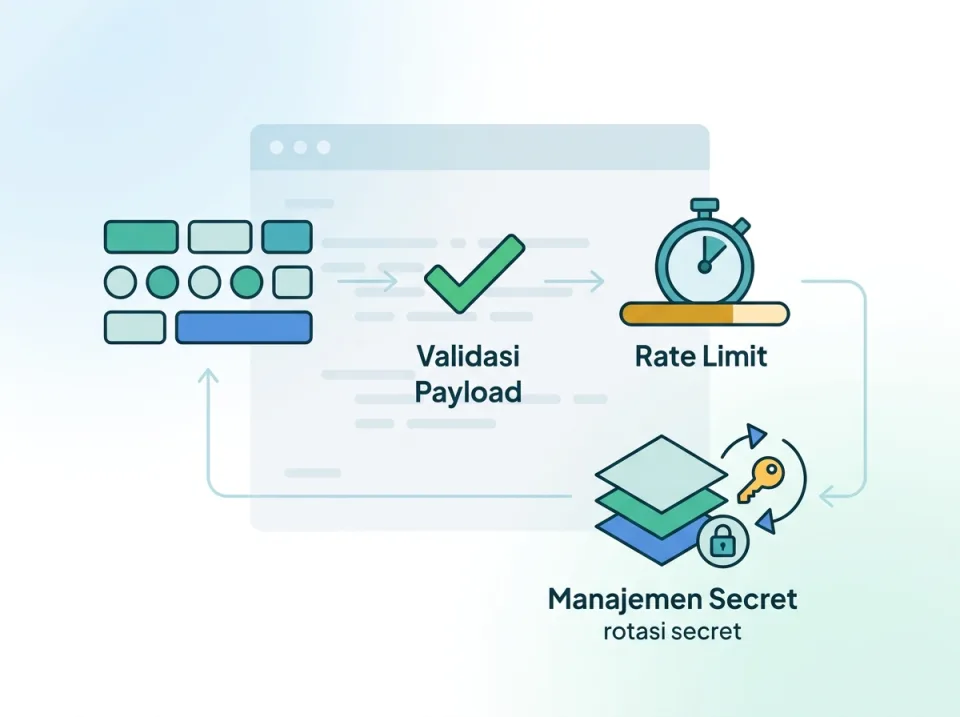

Strategi Otentikasi API menyatukan validasi payload yang ketat, perlindungan dari brute force, rate limit adaptif, serta manajemen secret yang benar agar otentikasi tetap kuat tanpa mengorbankan pengalaman pengguna. Dalam paragraf ini, pembaca mendapat gambaran bahwa solusi praktis berikut menjawab tantangan payload injection, abuse, dan penyalahgunaan session token.

Ancaman Utama pada Otentikasi API

Identifikasi ancaman perlu dimulai dari tiga vektor: payload injection (misalnya JSON dengan field ekstra), brute force password/token, dan abuse yang memanfaatkan rate limit lemah atau secret leak. Sistem otentikasi harus mengelola setiap vektor melalui validasi, pembatasan laju, dan proteksi secret.

- Payload injection: Objek JSON disisipkan field berbahaya atau nilai panjang ekstrem.

- Brute force: Permintaan otentikasi dikirim berulang-ulang dengan kombinasi credential/token.

- Abuse API: Pemanggilan berlebihan ke endpoint spesifik untuk mengakali otentikasi atau pembatasan rate.

Tanpa mitigasi, ancaman tersebut dapat mengarah pada kompromi user data atau konsumsi sumber daya berlebihan.

Validasi Payload End-to-End

Validasi payload harus diterapkan di gateway dan service backend. Gateway memblokir payload yang tidak sesuai schema sebelum mencapai service, sementara backend memverifikasi sekali lagi sebelum menjalankan logika bisnis.

Pola Validasi

Gunakan schema yang eksplisit dan benar-benar menolak atribut yang tidak dikenali. Schema dapat di-compile sekali dan digunakan ulang untuk performa.

const validatePayload = (payload, schema) => {

const { error, value } = schema.validate(payload, { allowUnknown: false });

if (error) {

throw new ValidationError('Payload tidak valid', error.details);

}

return value; // hasil yang sudah distandarisasi

};

Penjelasan: allowUnknown: false mencegah injection field tambahan, sedangkan error detail membantu debugging. Selalu sanitasi ulang input pengguna untuk menghindari log injection atau SQL injection di layer berikutnya.

Validasi Multi-layer

Gateway menolak permintaan tanpa header otentikasi yang sah dan payload tidak valid. Backend mengecek schema sekaligus menyesuaikan dengan state minimal (misalnya mengecek bahwa user_id di JWT cocok dengan payload yang membawa user-scoped action).

Rate Limit Adaptif dan Deteksi Abuse

Rate limit harus mengikuti pola pengguna serta mempertimbangkan level privilese. API dengan rate limit statis lebih mudah di-bypass. Strategy adaptif mempertimbangkan context seperti geolokasi, user agent, dan jumlah kesalahan autentikasi.

Konfigurasi Rate Limit di API Gateway

{

"limit": 1200,

"window": "60s",

"strategy": "adaptive",

"attributes": ["jwt.sub", "headers.x-forwarded-for"],

"burst": 200,

"penalty": {

"type": "exponential",

"base_delay_ms": 500

}

}

Penjelasan: penggunaan jwt.sub dan IP untuk mengelompokkan rate limit, serta burst untuk menangani spike sesaat. penalty menambahkan delay ketika batas terus dilanggar, menyulitkan brute force.

Deteksi Abuse Berbasis Anomali

Lacak metrik seperti rasio failed auth / total request, request per endpoint, serta fingerprint header. Ketika pola menyimpang (misalnya spike 10x di satu endpoint), kirim alert ke tim keamanan dan pertimbangkan blocking otomatis sementara.

Deteksi Reuse Token dan Sesi

Token yang dicuri bisa digunakan ulang di lokasi berbeda. Solusi sederhana: simpan metadata token (IP terakhir, user agent) dan bandingkan pada setiap request.

if (tokenStore.exists(token)) {

const metadata = tokenStore.get(token);

if (metadata.ip !== request.ip || !metadata.sessionActive) {

rejectRequest('Reuse token terdeteksi');

}

} else {

rejectRequest('Token tidak valid');

}

Untuk token jangka panjang, gunakan sliding session dengan timestamp. Saat token digunakan dari IP berbeda atau user agent berubah drastis, kirim notifikasi dan invalidate token lama.

Manajemen Secret dan Rotasi

Secret seperti API key, JWT signing key, atau database password wajib disimpan di vault (HashiCorp Vault, AWS Secrets Manager) dengan akses terbatas per service.

- Segmentasi secret menurut environment (dev/staging/production) dan role.

- Gunakan mesin perolehan credential dinamis (misalnya DB credential yang otomatis kadaluarsa).

- Rotasi minimal 90 hari untuk secret statis, dengan catatan rollback plan.

- Audit log setiap akses vault (siapa, kapan, dari mana).

Contoh kebijakan: SecretPolicy memeriksa request berikut sebelum mengizinkan akses:

- Pastikan service identity di-authenticate dengan mTLS atau OIDC.

- Batasi secret hanya ke secret path yang dibutuhkan.

- Gunakan response wrapping untuk token sementara.

Monitoring, Logging, dan Checklist Audit Operasional

Monitoring fokus pada metrik otentikasi: waktu respon login, rasio kegagalan, jumlah rate limit block, serta event reuse token.

- Log: Simpan log otentikasi di storage yang ditandai waktu, IP, user agent, hasil (success/fail), dan reason code.

- Alert: Atur threshold untuk kegagalan 50% lebih tinggi dari baseline dan kombinasi IP/user.

- Audit: Periksa rotasi secret, policy rate limit, dan validasi payload minimal setiap triwulan.

Checklist operasional:

- Validasi schema terbaru diterapkan di gateway/back-end.

- Rate limit adaptif diaktifkan untuk endpoint sensitif.

- Metadata reuse token tercatat dan ada alert otomatis.

- Secret vault memiliki rotasi otomatis dan audit log diaktifkan.

- Monitoring memunculkan alert saat metrik abuse terpenuhi.

Penutup

Strategi otentikasi API yang efektif menggabungkan validasi payload end-to-end, rate limit adaptif, deteksi reuse token, dan manajemen secret yang disiplin agar api tidak hanya aman tetapi juga dapat dioperasikan. Langkah-langkah tersebut harus didukung monitoring berkelanjutan dan audit checklist untuk memastikan pola keamanan tetap dijaga seiring skala layanan.

Komentar

0 komentar

Masuk ke akun kamu untuk ikut berkomentar.

Belum ada komentar

Jadilah yang pertama ikut berdiskusi!